Chia sẻ | FaceBookTwitter Email Copy LinkInterested029/07/2021 09:12 GMT+7

Nguyen Tuan Anh, security expert of Viettel Cyber Security, surpassed more than 25,000 “white hat hackers” in the world to top the June 2021 rankings of Bugcrowd, the world’s largest security vulnerability search platform.

|

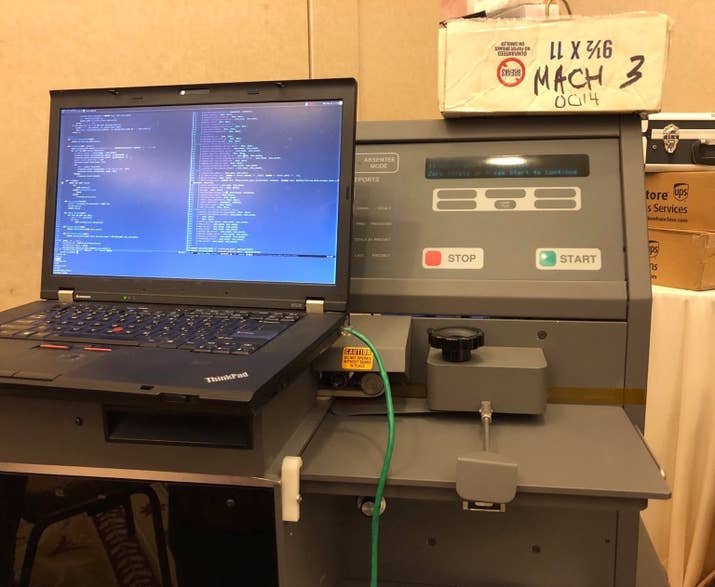

| Tuan Anh found 55 security holes on Oracle’s E-Business Suite product, a widely used software suite in the corporate environment, including a serious vulnerability could allow hackers to take control of the software remotely. |

Previously, Nguyen Tuan Anh also topped Bugcrowd’s ranking in April 2021. With nearly 200 discovered security holes, Tuan Anh has received the title “Most Valuable Professional” (MVP) of Bugcrowd for 4 times.

In 2020, he found 55 security holes on Oracle’s E-Business Suite product, a widely used software suite in the corporate environment, including a serious vulnerability could allow hackers to take control of the software remotely. E-Business Suite is a popular product used by large enterprises and organizations in the world (with 20% of enterprises in the Top 500 fortune globally using it).

Tiếp tục đọc “Vietnamese cybersecurity expert tops world white-hat hacker ranking”